localhost의 31000~32000 port중 열려있는 port를 찾아보자.

nmap명령을 사용할 것이다.

5개 port가 열려있다.

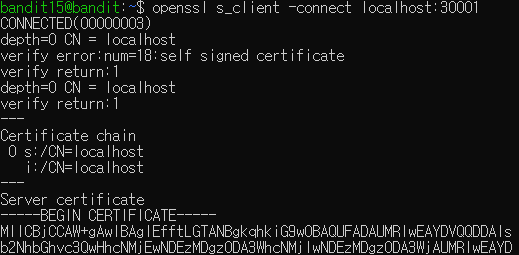

ssl을 사용하는 port와 아닌 port를 찾아보고, 찾았으면 현재 레벨의 패스워드를 보내자.

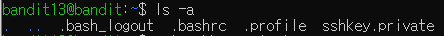

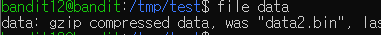

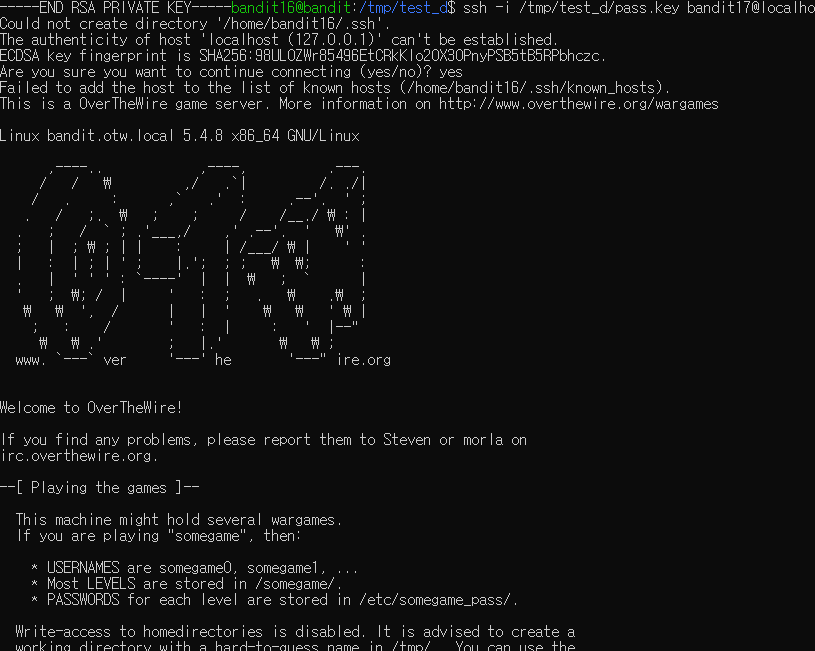

아래 key값을 복사해서 문서로 만들자.

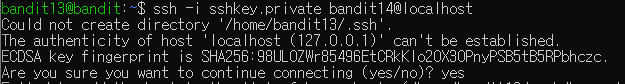

ssh -i /tmp/test_d/pass bandit17@localhost 명령을 사용하여 bandit17로 로그인 할때,

파일의 퍼미션을 600으로 주고 접속해야 함.

이제 /etc/bandit_pass/bandit17 을 열어서 다름 레벨의 암호를 얻을 수 있다.

pw : xLYVMN9WE5zQ5vHacb0sZEVqbrp7nBTn

'포너블 > Bandit' 카테고리의 다른 글

| bandit level18 -> level19 (0) | 2021.05.07 |

|---|---|

| bandit level17 -> level18 (0) | 2021.05.06 |

| bandit level15 -> level16 (0) | 2021.05.06 |

| bandit level14 -> level15 (0) | 2021.05.04 |

| bandit level13 -> level14 (0) | 2021.05.04 |